Questa scelta si innesta all’interno di una strategia IT che punta a:

-

Migliorare la produttività

-

Introdurre maggiore flessibilità

-

Aumentare il livello di soddisfazione dei dipendenti

-

Migliorare la qualità della vita dei dipendenti (gestione del tempo privato)

Questi punti sono anche i concetti che stanno alla base dello “Smart Working”. Qualcosa di cui si parla tanto in questo periodo di crisi sanitaria da Coronavirus ma di cui non tutti conoscono realmente le caratteristiche. L’Osservatorio di Digital Innovation del Politecnico di Milano lo definisce così:

“Lo Smart Working, o Lavoro Agile, è una nuova filosofia manageriale fondata sulla restituzione alle persone di flessibilità e autonomia nella scelta degli spazi, degli orari e degli strumenti da utilizzare a fronte di una maggiore responsabilizzazione sui risultati. Un nuovo approccio al modo di lavorare e collaborare all’interno di un’azienda che si basa su quattro pilastri fondamentali: revisione della cultura organizzativa, flessibilità rispetto a orari e luoghi di lavoro, dotazione tecnologica e spazi fisici.”

Si va oltre quindi il semplicistico concetto di “lavoro da casa” e si descrive un fenomeno che è sempre più diffuso e i cui benefici sono stati ampiamente dimostrati, nonostante nelle PMI si riscontri ancora più di un ostacolo ad un’applicazione capillare.

Ma la pluralità di dispositivi e la scelta più o meno libera nell’utilizzo degli stessi, che scenari aziendali configura?

Secondo un recente studio di Oxford Economics, l’80% degli IT manager e dei business leader è convinto che gli smartphone siano strumenti essenziali per l’efficacia del lavoro dei propri dipendenti.

Questi dati uniti al proliferare dell’IoT, alla diffusione di sistemi operativi come Windows 10, Chrome OS, mac OS, definiscono uno scenario sempre più complesso in cui ogni dispositivo è, potenzialmente, un “mobile device”. Come fare quindi a gestire un numero di dispositivi in costante aumento assicurando protezione dei dati e sicurezza dei sistemi IT? Come integrare vecchie e nuove tecnologie?

Queste sono le sfide a cui cerca di rispondere il Mobile Device Management (MDM).

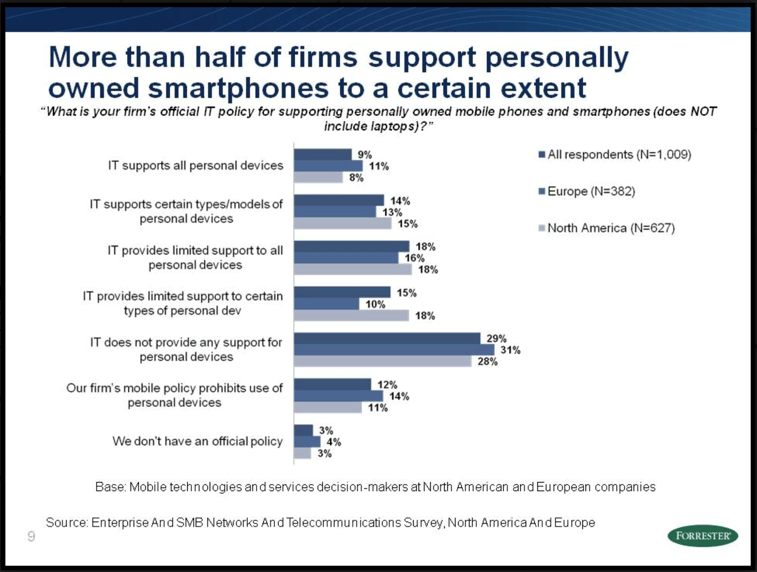

Secondo i dati di una ricerca Forrester, più della metà delle aziende intervistate supporta in una certa misura l’utilizzo dei dispositivi personali.

Il Mobile Device Management si occupa quindi della gestione di tutti i dispostivi utilizzati dai dipendenti per lavorare, indipendentemente dal fatto che si trovino in ufficio o altrove. La quantità e la tipologia di hardware, applicazioni, reti e così vasta e variegata che la sfida per i dipartimenti IT non è solo quella di valutare l’impatto sul business ma anche e soprattutto sulla sicurezza.

Non rallentare il tuo business

Il tuo network aziendale è pronto a supportare le richieste provenienti dagli innumerevoli dispositivi dei tuoi dipendenti? La tua infrastruttura IT è in grado di gestire i device fisici e tutte le applicazioni mobile a cui i tuoi utenti accedono ogni giorno?

Scopri come restituire flessibilità e sicurezza ai tuoi dipendenti attraverso la gestione integrata della tua infrastruttura IT.

Primo passo: definire una policy aziendale

Un corretto processo di Mobile Device Management impone, innanzitutto, una scelta in termini di policy aziendale. L’apparente contrapposizione tra comodità e sicurezza è il nodo cruciale che il Mobile Device Management cerca di sciogliere e, la prima cosa da fare, è orientarsi attraverso la definizione di una policy chiara e condivisa.

Le strategie più diffuse sono sostanzialmente tre:

- Bring-your-own-device (BYOD): permette ai lavoratori di usare liberamente i propri dispositivi personali per lavoro.

- Choose-your-own-device (CYOD): permette ai lavoratori di scegliere da una lista predefinita di dispositivi di proprietà all’azienda.

- Corporate-owned, personally enabled (COPE): permette di scegliere un dispositivo di proprietà dell’azienda e di utilizzare sia applicazioni personali che aziendali.

Esiste anche un approccio ibrido che combina elementi di ognuna di queste strategie per creare una soluzione estremamente flessibile e adatta ai contesti aziendali più disparati.

Tutti questi approcci sono accomunati dai principi alla base di ciò che viene definito Unified Endpoint Management (UEM).

Lo Unified Endpoint Management è l’insieme degli strumenti software che permettono la gestione di tutti i dispositivi e tutti i profili utente attraverso un’interfaccia unica.

Forrester: le 20 best practice per l’MDM

Troppi acronimi e tanta confusione? MDM, BYOD, UEM lo scenario sembra complicarsi sempre di più.

Cerchiamo di semplificare un po’ il tutto riprendendo lo studio citato in precedenza.

Ecco le 20 best practice che secondo Forrester permettono di attuare la migliore strategia di Mobile Device Management:

-

Segmentare la forza lavoro.

-

Alimentare la flessibilità permettendo l’utilizzo di dispositivi diversi.

-

Investire in una soluzione di Mobile Device Management o Managed Service.

-

Utilizzare un’unica console web-based per tutte le operazioni di gestione e sicurezza.

-

Definire le procedure per richiedere dispositivi, applicazioni e servizi.

-

Spiegare chiaramente come utilizzare in modo corretto i dispositivi resi disponibili.

-

Organizzare il supporto per i dispositivi personali (come smartphone, tablet ecc.).

-

Definire chiaramente chi è responsabile per le spese e in quale misura.

-

Spiegare che tipo supporto service desk è disponibile sia all’interno che all’esterno (tramite il proprio Managed Service Provider).

-

Non stampare il logo aziendale sui dispositivi mobile.

-

Implementare una rigida policy sull’uso delle password.

-

Abilitare la cancellazione automatica dei dati dei dispositivi dopo 10 tentativi falliti di autenticazione.

-

Bloccare o cancellare i dati da remoto di tutti i dispositivi rubati o persi.

-

Criptare tutti i dati aziendali.

-

Limitare il salvataggio dei dati in locale preferendo l’utilizzo di portali web.

-

Erogare formazione multi-canale e link a ulteriore materiale.

-

Sfruttare il Web 2.0 per rinforzare le best practice

-

Permettere la visualizzazione di un numero di telefono di emergenza sul dispositivo nel caso venisse perso e poi ritrovato.

-

Abilitare gli utenti all’utilizzo di strumenti self-service e ridurre i costi di supporto.

-

Sfruttare le funzionalità di controllo remoto per risolvere i problemi più velocemente.

Molte aziende scelgono di affidarsi ad un partner tecnologico che possa aiutarle nella gestione della propria infrastruttura IT a 360°. Ti consiglio di leggere questo ebook se vuoi farti un’idea più approfondita, oppure clicca sul link in basso per prenotare una consulenza gratuita.